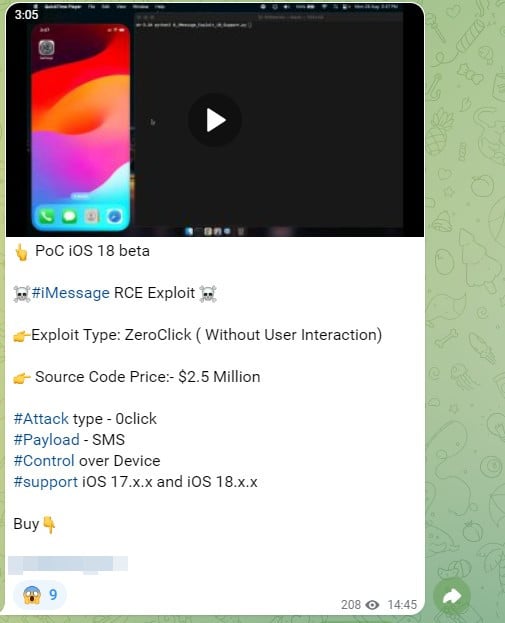

Un pericoloso exploit zero-click per iOS è in vendita sul dark web per 2,5 milioni di dollari. L'hacker KeeperZed ha pubblicato su Breach Forums la disponibilità di un nuovo exploit che colpisce le versioni iOS 17.xx e 18.xx, permettendo l'esecuzione remota di codice tramite SMS senza interazione dell'utente.

La vulnerabilità consente ai criminali di ottenere il pieno controllo del dispositivo della vittima, aprendo la strada a spionaggio, furto di dati e installazione di malware.

Particolarmente preoccupante è il fatto che l'exploit funzioni sulle versioni più recenti di iOS, aggirando praticamente tutte le misure di sicurezza esistenti.

KeeperZed ha invitato i potenziali acquirenti a visionare una prova del funzionamento del exploit tramite Telegram. Il prezzo richiesto di 2,5 milioni di dollari, riflette l'elevato valore di mercato di questo strumento, visto che potrebbe rivelarsi indispensabile per le agenzie governative e le società specializzate in sorveglianza mirata.

Un video pubblicato su Telegram mostra l'invio di messaggi su un iPhone aggiornato e la conseguente compromissione del dispositivo, evidenziando la pericolosità dell'exploit.

Strumenti simili, come il noto software Pegasus di NSO Group, possono consentire l'accesso non autorizzato a dati sensibili come messaggi, foto e informazioni sulla posizione.

Questa scoperta sottolinea le continue sfide nel campo della sicurezza informatica mobile. Nonostante gli sforzi dei produttori, i criminali informatici continuano a trovare modi per aggirare i meccanismi di protezione.

I produttori di dispositivi mobili, come Apple, lavorano costantemente per rafforzare i loro sistemi di sicurezza, ma la minaccia di nuovi exploit rimane una sfida continua.

In attesa che Apple pubblichi un aggiornamento che risolva il problema (normalmente sono molto tempestivi quando queste situazioni emergono), vi ricordiamo l'importanza di un approccio proattivo verso la sicurezza informatica, seguendo le linee guida che da sempre vengono suggerite all'utenza.