Quando pensiamo ai computer, immaginiamo dei dispositivi pieni di circuiti che funzionano grazie all'elettricità. Ma l'energia elettrica non è l'unica via per far funzionare un PC. Come riportato da Science, i ricercatori della North Carolina State University hanno sviluppato un computer che utilizza l'arte del Kirigami al posto dei transistor. Il Kirigami combina l'origami con il taglio per creare e controllare forme 3D.

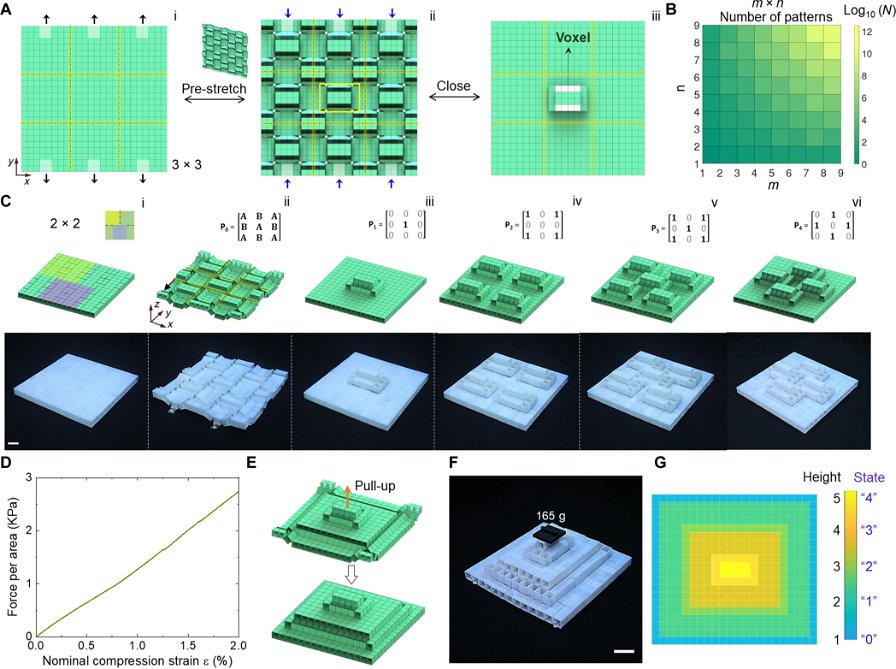

Questo innovativo computer può essere manipolato per rappresentare vari stati, compresi 0 e 1, come tutte le architetture di calcolo che si trovano dietro ai nostri PC e telefoni oggi. Tuttavia, la ricerca ha anche dimostrato che i cubi possono rappresentare 2, 3 o 4 stati e definire un computer a 5 stati.

Il computer Kirigami comprende 64 cubi interconnessi che misurano appena 1 cm in larghezza e altezza. I cubi sono disposti in modo tale che la loro geometria rappresenti i dati. La manipolazione (o modifica) dei dati avviene spingendo i cubi su o giù, cambiando così la geometria dei collegamenti. Il computer a 64 cubi può essere utilizzato indipendentemente o collegato ad altri computer Kirigami per aumentare la complessità e incrementare la capacità di archiviazione dei dati.

Come suggerisce il nome, il computer Kirigami è stato ispirato dall'arte giapponese omonima. Per chi non la conoscesse, il Kirigami è una forma d'arte giapponese che consente di costruire strutture di carta 3D che emergono dalla carta stessa. Se avete mai aperto un libro o una carta pop-up con oggetti 3D, quello è Kirigami.

Ogni cubo è collegato a un altro da sottili strisce di nastro elastico. Quando gli utenti vanno a modificare i dati, devono tirare sui bordi della struttura del cubo, che tirano sul nastro elastico causando il cambiamento della posizione di ciascun cubo (su o giù). Rilasciando la struttura, i cubi si bloccano in posizione, quasi come salvare un documento Word o bloccare un file in modalità "solo lettura".

Secondo Jie Yin, professore associato alla NCSU, l'obiettivo del computer Kirigami è sviluppare un sistema meccanico stabile per memorizzare i dati. Il focus principale del computer Kirigami è sulle funzioni di calcolo binario. Tuttavia, Yin afferma che esiste il potenziale per una computazione più complessa in futuro, con la possibilità che il computer Kirigami evolva in un computer a cinque stati in grado di rappresentare 0, 1, 2, 3 o 4 stati (non solo stati binari).

La complessità del computer Kirigami è virtualmente infinita. Jie Yin parla dell'idea di utilizzare i computer Kirigami per eseguire funzioni varie che non sono correlate tra loro, come la crittografia dei dati e la comunicazione tattile. Per dare una prospettiva, Jie Yin sostiene che una semplice metastruttura Kirigami con solo nove unità funzionali ha più di 362.000 configurazioni possibili. Ora, aggiungete i 64 cubi completi del computer e il numero di configurazioni possibili aumenta esponenzialmente.

La parte migliore del computer Kirigami è che si afferma essere immune alle vulnerabilità a cui i computer elettronici sono soggetti, come gli EMP e gli hacking remoti. Inoltre, non utilizza alcuna elettricità, almeno nella sua forma attuale, migliorando il rapporto costo-prestazioni e rendendolo virtualmente senza manutenzione. Tuttavia, resta da vedere come questo si svilupperà quando integrato in un dispositivo. Se il computer Kirigami supererà la fase di ricerca, potrebbe essere utilizzato per sostituire i computer elettronici moderni per determinati compiti, come la memorizzazione dei dati come macchina di backup per governi, banche e aziende per combattere virus informatici, furto e altre vulnerabilità di sicurezza.

.jpg?width=896)

.jpg?width=896)