Un nuovo malware basato su Golang è stato scoperto. Il suo scopo? Infettare server Linux e Windows con dei miner di criptovaluta di tipo XMRig per poi replicarsi e diffondersi verso nuovi bersagli. La parte migliore? Il worm è probabilmente controllato attivamente e il suo codice viene aggiornato da remoto. È ora di correre ai ripari!

Si crede che il worm sia in azione sin dai primi giorni di dicembre di quest'anno. Il malware multipiattaforma, scoperto dal ricercatore di sicurezza Intezer Avigayil Mechtinger, è in grado di replicarsi e colpire nuovi obiettivi.

Questo avviene eseguendo attacchi a forza bruta, utilizzando un dizionario codificato nel malware e tecniche di password spraying, i quali hanno come obiettivo i servizi accessibili pubblicamente come MySQL, Tomcat, Jenkins e WebLogic protetti da password troppo deboli. Sono state scovate anche versioni più vecchie del worm che cercavano di sfruttare la vulnerabilità di esecuzione del codice remoto CVE-2020-14882 Oracle WebLogic.

I criminali informatici hanno aggiornato le capacità del worm dal proprio server command-and-control (C2) in un momento successivo alla sua scoperta, ciò conferma che il malware è attivamente mantenuto. Il server C2 è utilizzato per ospitare lo script bash o PowerShell (ld.sh o ld.ps1 a seconda della piattaforma target) necessario alla consegna del malware, un worm basato su Golang e il software di mining XMRig distribuito per estrarre clandestinamente la criptovaluta Monero sui dispositivi infetti.

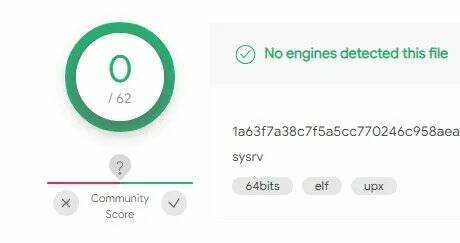

Come se non bastasse, il malware si interrompe automaticamente se rileva che i sistemi infetti sono in ascolto sulla porta 52013 e Machtinger ha confermato che allo stato attuale delle cose VirusTotal non è in grado di riconoscere la minaccia.

"Il fatto che il codice del worm sia quasi identico sia per il malware PE che per quello ELF - e che il malware ELF non venga rilevato in VirusTotal - dimostra che le minacce Linux sono ancora sottovalutate per la maggior parte delle piattaforme di sicurezza e rilevamento" ha aggiunto Mechtinger.

Per difendersi da attacchi di questo tipo è consigliabile mantenere il proprio software sempre aggiornato, utilizzare password complesse e non esporre alla minaccia della rete i servizi che non ne hanno una reale necessità.

Avete bisogno di una licenza di Windows 10 Pro per il vostro nuovissimo PC da gaming? Su Amazon è disponibile a soli 9,90 euro, non perdetevela.