Il famigerato gruppo di hacker FIN7, noto per le sue violazioni di sistemi di pagamento e reti aziendali, è al centro di una nuova ricerca dell'azienda di sicurezza Mandiant. Secondo i ricercatori, infatti, il gruppo avrebbe intensificato le proprie operazioni tramite attacchi ransomware nel corso degli ultimi anni. Sempre secondo Mandiant, il gruppo avrebbe impiegato malware del calibro di Maze, Ryuk e ALPHV (noto anche come BlackCat) per le attività di estorsione. Le varie tecniche adoperate da FIN7 avrebbero fruttato ai criminali oltre 1 miliardo di dollari statunitensi tramite attacchi compiuti a danno di più 100 aziende internazionali dal 2014 a oggi.

I ricercatori di Mandiant dichiarano che il gruppo FIN7 si sia evoluto notevolmente nel corso di questi anni, aumentando la portata degli attacchi e, probabilmente, ampliando la rete di relazioni con altri operatori di ransomware nel sottobosco dei cyber-criminali. Infatti, sembrano esserci connessioni con il gruppo ransomware DarkSide, per cui sempre secondo Mandiant, FIN7 avrebbe realizzato il software utilizzato per violare Colonial Pipeline, un importante fornitore di combustibili.

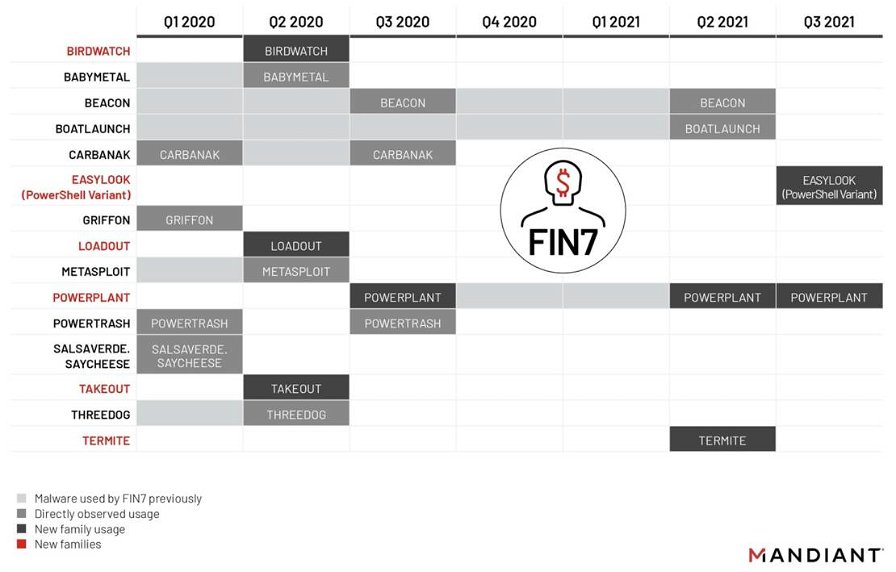

Nonostante l'arresto di alcuni importanti membri di FIN7 tra il 2021 e il 2022, il gruppo sembra prosperare grazie alle nuove tecniche adottate, che oltre al malware, includono attacchi supply chain. Mandiant riporta anche un caso in cui gli operatori di FIN7 avrebbero compromesso un sito web per la vendita di prodotti digitali, modificando vari link di download affinché puntassero a un bucket Amazon S3 ospitante l'installer di un malware. In seguito, gli hacker avrebbero implementato da remoto PowerPlant, un framework notevole dal punto di vista delle capacità. Ancora una volta, i ricercatori, sottolineano che queste tecniche sarebbero del tutto inedite nell'ambito delle operazioni condotte da FIN7.