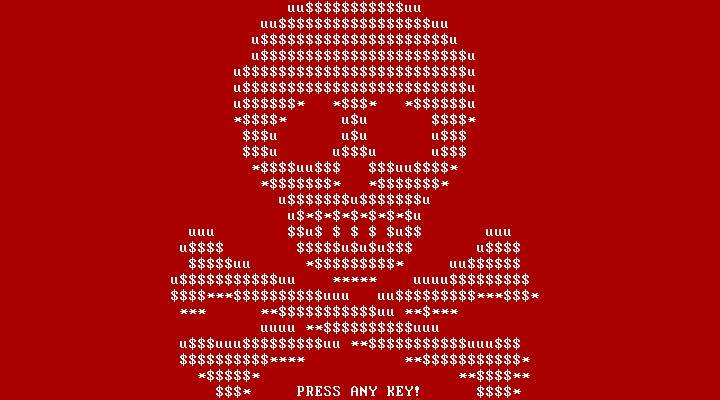

Del ransomware abbiamo già avuto modo di parlarvi, ma in sostanza si tratta di un tipo di malware che colpisce le macchine bersaglio bloccando l'accesso ai dati tramite vari metodi crittografici. Lo scopo è estorcere denaro alle vittime a cui viene promesso, in cambio del pagamento, l'invio di una password che consentirebbe l'accesso ai file e ai dati criptati. Il condizionale è d'obbligo, dal momento che pagare il riscatto non garantisce sempre il recupero dei dati.

Detto questo, il ransomware diventa sempre più popolare fra i gruppi hacker, lo dimostra il fatto che alcuni di questi si sono avvicinati a questo vettore d'attacco pur non avendolo mai usato in precedenza, tuttavia sembra che gli attacchi e i danni conseguenti siano in calo. Sembra un controsenso, ma in realtà occorre guardare a questi dati con una certa prudenza e non abbassare la guardia. Se è vero che i requisiti più stringenti delle compagnie assicuratrici (che impongono l'uso di antivirus adeguati per la protezione dal ransomware), resta il fatto che esistono ancora tantissime aziende, piccole e medie, non dotate di sufficienti contromisure, tanto che il valore unitario medio dei danni causati dagli attacchi si aggira intorno ai 400 mila dollari statunitensi.

In questo articolo, vogliamo esaminare brevemente i 5 ransomware attualmente fra i più popolari e il cui uso ha portato a conseguenze davvero disastrose. Non vuol essere una guida esaustiva, dato che l'ambiente è sempre in fermento e i gruppi hacker sono sempre al lavoro su nuove versioni, ma vogliamo darvi un contesto su cui riflettere, dato che questo tipo di malware non deve mai essere preso sottogamba.

Prima di partire con i 5 ransomware più famosi e devastanti degli ultimi anni, partiamo con una "menzione speciale", ovvero CryptoLocker, uno dei ransomware più... anziani. Infatti, la sua prima comparsa risale al 2013, che nel corso della sua "carriera" si è fatto sempre più veloce e subdolo. In ogni caso, i suoi successori, come CryptoWall, Petya e Anatova non sono certo rimasti alla sua ombra. Ma questa è un'altra storia.

I 5 ransomware più popolari e devastanti

Abbiamo stilato questa classifica prendendo come criterio il peso economico degli attacchi andati in porto. Come vedrete sono ransomware che agiscono più o meno allo stesso modo, ognuno dei quali utilizzati con scopi abbastanza simili, magari perpetrati con metodi di riscatto leggermente diversi. Ma in generale, l'idea è sempre la stessa: rendere i dati inaccessibili finché non viene pagato un riscatto. Ancora una volta, come consigliato anche dall'FBI in uno degli ultimi flash alert, pagare non è la soluzione. È preferibile rivolgersi a degli esperti, infatti il Bureau invita le vittime a condividere condividere informazioni importanti per l’individuazione dei criminali informatici, fra cui “log IP con callback provenienti da indirizzi IP stranieri, indirizzi Bitcoin o Monero e i relativi ID delle transazioni, comunicazioni con gli autori degli attacchi, il file di decrittazione e/o un campione non compromesso scelto fra i file criptati”. In alternativa, è possibile rivolgersi ad associazioni no profit come No More Ransom, che aiutano le vittime a intervenire in caso di attacco e forniscono anche consigli e formazione preventivi. Ma senza ulteriore indugio, ecco la nostra piccola classifica.

1. REvil/Sodinokibi

Il ransomware Sodinokibi o REvil, nonostante la sua "giovane" età, ha provocato danni enormi. Offerto dal 2019 come Ransomware-as-a-Service (RaaS), questo malware viene sviluppato da un gruppo di criminali che poi non ne fa un uso diretto, preferendo "noleggiarlo" ad altri hacker. Tramite vaste campagne di phishing, REvil ha visto una diffusione capillare in USA, India ed Europa, Italia compresa. Tra gli attacchi più eclatanti, citiamo quello subito da Quanta, azienda di Taiwan responsabile anche della produzione dei MacBook Apple, a cui il gruppo responsabile di REvil ha chiesto un riscatto di ben 50 milioni di dollari.

2. NotPetya

Il ransomware NotPetya ha fatto il suo "debutto" nel 2017, una vera e propria "epidemia" partita dall'Ucraina e diffusa in seguito in tutta Europa. Le vittime sono state decine, tutte aziende di vari settori, fra cui istituti bancari, aeroporti, società elettriche e molto altro. Si stima che i danni complessivi provocati da NotPetya ammontino a ben 10 milioni di dollari statunitensi.

Il malware operava riavviando il computer bersaglio, crittografando la tabella master (MFT) degli hard disk e rendendo il master boot record (MBR) inutilizzabile. Il malware rubava le credenziali dell'utente e gli impediva di accedere al sistema. Subito dopo, NotPetya procedeva ad analizzare la rete e infettare tutti gli altri computer individuati.

3. SamSam

Nonostante abbia visto la luce a fine 2015, SamSam è diventato popolare solo nel 2018. A differenza di altri vettori d'attacco, SamSam è stato utilizzato per attacchi molto specifici e mirati, nella fattispecie a enti e istituti che, per la propria natura, avrebbero ceduto più facilmente al ricatto, come aziende sanitarie e istituti educativi.

SamSam si distingue da altri ransomware anche perché il riscatto medio richiesto è molto superiore rispetto ad altri casi, tanto da aver fruttato ai criminali responsabili oltre 6 milioni di dollari dal 2015 a oggi. Altro fatto peculiare è che SamSam non ha caratteristiche comuni ai virus, infatti non si diffondeva autonomamente: gli hacker dovevano implementarlo tramite strumenti amministrativi di rete e credenziali rubate.

4. TeslaCrypt

Anche TeslaCrypt ha fatto capolino nel 2015, diventando presto uno dei ransomware più popolari della storia. Il malware ha subito diverse modifiche nel tempo, ma inizialmente è stato diffuso tramite campagne di phishing e i kit di exploit per browser noti come Nuclear e Angler. Sfruttando le vulnerabilità di Internet Explorer, Java, Silverlight e altri plugin, il ransomware ha avuto una notevole diffusione, e le vittime dovevano pagare circa 500 dollari in bitcoin per recuperare i propri dati. Tuttavia, nel 2016 gli autori del ransomware hanno reso pubblica la chiave master di decrittografia, cessando di fatto le operazioni ostili.

5. WannaCry

WannaCry (letteralmente "voglio piangere") ha esordito nel 2017 ed è subito diventato l'incubo di molte aziende. La sua diffusione è paragonabile a un'epidemia e fra le vittime illustri si citano anche i marchi automobilistici Renault e Honda. Anche in questo caso, il vettore di distribuzione è il phishing, attraverso il quale veniva implementato un worm che sfrutta le vulnerabilità di Windows SMB. WannaCry prende di mira i file con estensioni comuni, come quelle di Office (come .docx, .xslx, .pptx ecc.), dei tool di compressione (.zip, .rar), dei database, di software di editing fotografico (.psd) e così via. In media, il riscatto chiesto dopo un attacco avvenuto con successo, ammonta a 300 dollari statunitensi entro i primi 3 giorni, che raddoppiano passando ai primi 6 giorni, sempre in Bitcoin.

Esistono tantissimi ransomware in circolazione, quindi prendete questa lista come un'indicazione del potenziale distruttivo di questa tipologia di malware. Ancora una volta, la prudenza non è mai troppa e vi ricordiamo di fare la massima attenzione alle mail di phishing, uno dei vettori preferiti dagli hacker, e ai link sospetti che potreste ricevere dai vostri contatti tramite i più popolari strumenti di messaggistica, come Messenger, WhatsApp o Telegram.

In conclusione, vogliamo consigliarvi alcuni dei migliori antivirus sul mercato che si sono dimostrati particolarmente efficaci contro il ransomware: