Le aziende spendono ogni tanti milioni di euro per proteggersi dagli attacchi hacker e rendere i propri dipendenti più consapevoli dei rischi della "rete". Tuttavia, nessun sistema è veramente infallibile, soprattutto se, oltre a eventuali vulnerabilità, gli eventuali malintenzionati possono sfruttare anche gli errori umani. l'ultimo rapporto HP Wolf Security Threat Insights ha evidenziato come Emotet, un trojan modulare che funziona anche come downloader di altri trojan, malware e ransomware, ha guadagnato ben 36 posizioni in classifica e rappresenta attualmente la famiglia di malware più comune registrata nello scorso trimestre.

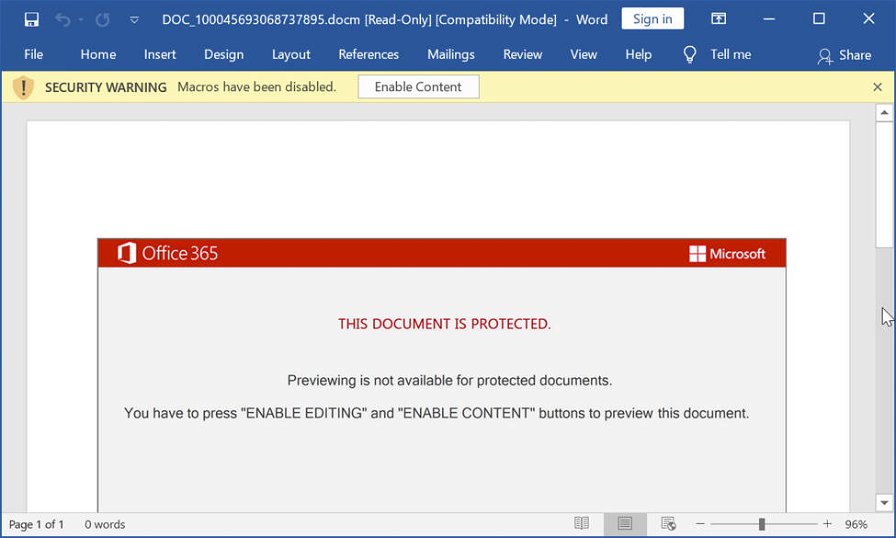

In particolare, sono state condotte molteplici campagne per diffondere Emotet, di cui una aveva come obiettivo le organizzazioni giapponesi e prevedeva l'invio di email "malevoli" per infettare i PC, soprattutto tramite file di Microsoft Excel (.xlsm). Tuttavia, dopo che Microsoft ha iniziato a disattivare le macro nei file Office per migliorare la sicurezza, gli hacker hanno pensato ad altri modi per raggiungere i propri scopi, come file Java Archive o JavaScript, che sono più difficilmente rilevabili dagli scanner delle aziende.

Altri metodi che hanno visto un incremento di popolarità sono l'inclusione di codice malevolo direttamente nei file HTML (che ha portato al furto di dati bancari soprattutto in Africa e America Latina) o campagne "Due per Uno", dove uno script Visual Basic inizia una serie di infezioni a catena sullo stesso dispositivo con diversi malware.

Alex Holland, Senior Malware Analyst, HP Wolf Security Threat Research Team, ha affermato:

I nostri dati del primo trimestre mostrano che questa è di gran lunga la maggiore attività che abbiamo visto da Emotet da quando il gruppo è stato interrotto all'inizio del 2021 - un chiaro segnale che i suoi operatori si stanno riorganizzando, ricostruendo la loro forza e investendo nella crescita della botnet". Emotet è stato descritto dal CISA come uno dei malware più distruttivi e costosi da bonificare e i suoi operatori collaborano spesso con gruppi di ransomware, un modello che possiamo aspettarci continui. La loro ricomparsa è quindi una cattiva notizia sia per le aziende che per il settore pubblico.Emotet ha inoltre continuato a favorire gli attacchi con macro, forse per riuscire a sferrare l'attacco prima della scadenza di aprile fissata da Microsoft, o semplicemente perché le persone hanno ancora le macro abilitate e possono essere indotte a cliccare sulla cosa sbagliata.

È sempre buona norma proteggersi da malware e ransomware, soprattutto negli ultimi tempi. Per sapere come fare, vi consigliamo di consultare la nostra lista dei migliori antivirus per proteggersi dai ransomware.