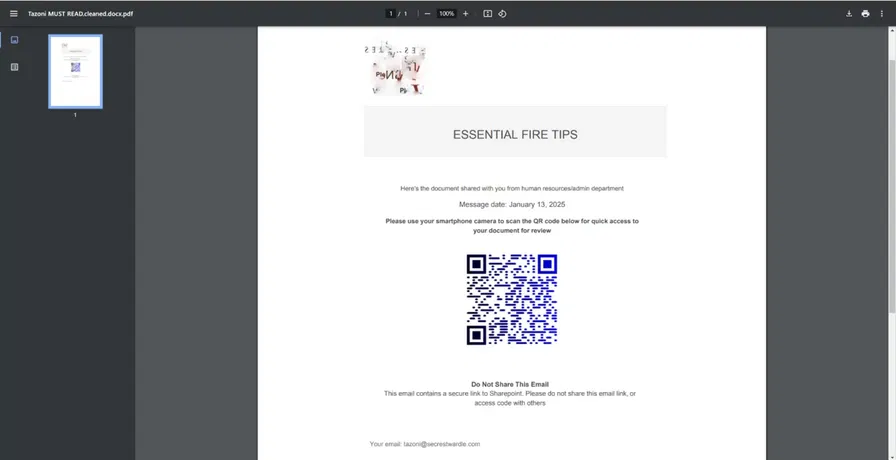

In un momento di emergenza e solidarietà globale per le vittime degli incendi devastanti nell’area di Los Angeles, si registra un inquietante fenomeno: truffe informatiche che sfruttano l’urgenza della situazione per colpire i donatori. I ricercatori di Check Point hanno individuato un aumento di e-mail fraudolente contenenti codici QR, utilizzati per indirizzare le vittime a pagine di donazione false. Questi attacchi mirano a sottrarre dati personali e denaro a chi cerca di offrire aiuto.

I codici QR, comunemente utilizzati per pagamenti e donazioni, sono diventati strumenti pericolosi nelle mani dei cybercriminali. Le e-mail fraudolente spingono gli utenti a scansionare i QR code, che reindirizzano a pagine web fasulle. Qui, gli utenti sono invitati a inserire credenziali di accesso, spesso relative a account Microsoft, o a effettuare donazioni che finiscono direttamente nelle tasche dei truffatori.

Le condizioni climatiche estreme hanno favorito lo sviluppo di vasti incendi nell’area di Los Angeles, con un bilancio tragico: 24 morti, 12.000 strutture distrutte e oltre 88.000 evacuati. Oltre 75.000 famiglie sono rimaste senza elettricità. In questo contesto drammatico, i cybercriminali sfruttano la leva emotiva della solidarietà per ingannare le persone.

Perché queste truffe sono efficaci:

-

Manipolazione emotiva: le richieste di donazione giocano sull’urgenza e sulla compassione, inducendo le persone a compiere azioni impulsive senza verificare l’autenticità della fonte.

-

Fiducia nei QR code: questi strumenti sono ormai percepiti come sicuri, soprattutto per operazioni di pagamento.

-

Dipendenza dai dispositivi mobili: molti utenti utilizzano smartphone, meno protetti rispetto ai computer, per scansionare i QR code, aumentando il rischio di phishing.

Per contrastare questa crescente minaccia, Check Point suggerisce:

-

Educazione degli utenti: sensibilizzare le persone sul rischio di phishing via QR code e promuovere pratiche sicure.

-

Soluzioni di sicurezza avanzate: adottare strumenti come Harmony Email & Collaboration, che offrono protezione multilivello contro attacchi di phishing, inclusi quelli basati su codici QR.

-

Gestione dei dispositivi mobili (MDM): implementare sistemi che limitino le autorizzazioni e proteggano i dispositivi aziendali.

-

Piani di risposta agli incidenti: predisporre strategie per affrontare rapidamente eventuali attacchi, revocando l’accesso a account compromessi.

Check Point ricorda l’importanza di verificare sempre l’autenticità delle richieste di donazione. Affidarsi esclusivamente a organizzazioni riconosciute e canali ufficiali può fare la differenza nel garantire che i contributi raggiungano chi ne ha davvero bisogno. La consapevolezza e l’adozione di misure preventive possono proteggere sia i donatori che le vittime delle tragedie.

In un mondo digitale in continua evoluzione, essere informati e preparati è essenziale per evitare che la generosità venga sfruttata a scopi fraudolenti.

.jpg)