Gli attacchi informatici stanno diventando più numerosi e sofisticati, complice l’uso sempre più diffuso dell’intelligenza artificiale. Strumenti automatizzati permettono anche a criminali con competenze limitate di compromettere credenziali e accedere a reti aziendali - un tipo di attacco che si può mettere a segno anche senza usare malware.

“Attaccare le credenziali” significa un attacco che tenta di sottrarre i dati di accesso a un lavoratore o un dipendente dell’azienda, sfruttando tecniche come phishing, attacchi brute force, malware o credential stuffing. Una volta ottenute, le credenziali rubate permettono agli attaccanti di accedere ai sistemi aziendali, eludere controlli di sicurezza ed eseguire operazioni dannose, spesso senza essere rilevati immediatamente dai team di cybersecurity.

Un altro problema non trascurabile è poi quello della frammentazione nel mondo della cybersecurity, cioè la presenza di troppi strumenti diversi che non sempre comunicano tra loro in modo efficace. Questo aumenta la complessità della gestione, rallenta la risposta agli attacchi e richiede risorse aggiuntive, rendendo difficile per le aziende mantenere un livello di sicurezza uniforme su tutta l’infrastruttura.

Infine, ma non meno importante, c’è l’ormai cronica mancanza di personale specializzato.

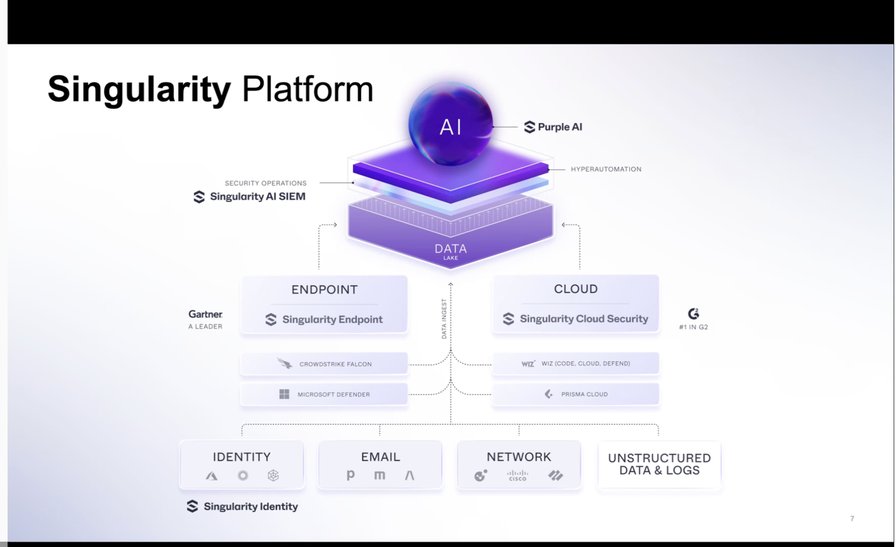

Per rispondere a queste nuove sfide, molte aziende stanno adottando soluzioni di piattaforma, che integrano diverse tecnologie senza richiedere la sostituzione di strumenti già in uso. Un esempio di questo approccio è la piattaforma di SentinelOne, Singularity.

Singularity è basata sull’Open Cybersecurity Schema Framework (OCSF). Questo framework permette di raccogliere dati da molteplici fonti e di automatizzare le risposte agli attacchi e, cosa ancora più importante, è agnositco rispetto al produttore. Vale a dire che in Singularity si possono accogliere informazioni provenienti da software di altre parti - compresi concorrenti di Sentinel One.

Questo è fondamentale perché permette alle aziende di integrare e correlare dati di sicurezza senza dover sostituire gli strumenti già in uso. In questo modo, si riduce la frammentazione della cybersecurity, si ottiene una visione più completa delle minacce e si migliora la rapidità di risposta, indipendentemente dai vendor utilizzati.

Chiaramente SentinelOne non è l’unico vendor a seguire questa strada: anche altre aziende stanno puntando su ecosistemi aperti, in grado di offrire una protezione più efficace rispetto a strumenti isolati.

Il risultato è un’inedita collaborazione tra aziende che forniscono soluzioni di sicurezza. Soluzioni che fino a ieri funzionavano come isole separata, e che ora finalmente iniziano a parlarsi e a scambiarsi informazioni cruciali. Grazie al protocollo OCSF è possibile realizzare questa alleanza e far nascere un sistema di sicurezza più forte e affidabile.

A cosa serve una piattaforma unificata?

Una piattaforma unificata di cybersecurity serve a raccogliere, correlare e analizzare dati provenienti da diverse fonti, migliorando la capacità di rilevare e rispondere alle minacce in modo rapido ed efficace. Senza un sistema centralizzato, le aziende rischiano di perdere informazioni critiche, poiché gli strumenti di sicurezza tradizionali operano spesso in modo isolato, creando lacune nella protezione. L’uso di un’unica piattaforma consente di eliminare queste inefficienze, fornendo una visione completa dell’ambiente IT e automatizzando molte operazioni di sicurezza.

Inoltre, una piattaforma unificata riduce la complessità operativa, abbassando i costi e il carico di lavoro del personale IT. Grazie all’integrazione con strumenti di diversi vendor, le aziende possono potenziare la sicurezza senza dover sostituire l’infrastruttura esistente. Questo approccio migliora la scalabilità e l’adattabilità della cybersecurity, rendendola più efficace contro le minacce moderne.

Secondo Marco Rottigni, Technical Director di SentinelOne, il cambiamento di approccio è essenziale per ridurre il vantaggio degli attaccanti: “Se costringiamo i criminali a ripianificare le loro strategie, li obblighiamo a uno sforzo e una spesa maggiori, limitando la minaccia”. Un ecosistema di sicurezza integrato, in grado di raccogliere dati da diverse fonti e automatizzare la risposta agli attacchi, rende infatti più difficile per i cybercriminali sfruttare vulnerabilità note.

Se a difesa dell’azienda c’è una piattaforma, infatti, non basterà “semplicemente” sfruttare una nuova falla, o anche comprarsi un exploit e applicarlo. Ma sarà necessario rivedere l’intera strategia, e per di più farlo di nuovo dopo poco tempo. Questo rende gli attacchi più difficili e costosi, almeno in teoria.

L’intelligenza artificiale ha poi un ruolo chiave in questa strategia: nel caso di Singularity il sistema prende il nome di Purple AI: il suo compito è analizzare enormi quantità di dati di sicurezza, provenienti da fonti eterogenee, per individuare anomalie, correlare eventi sospetti e automatizzare le risposte agli attacchi. Purple AI consente agli analisti di interrogare più fonti in modo rapido, fornendo risposte precise senza necessità di scrivere codice o eseguire ricerche manuali complesse.

Grazie all’automazione avanzata, Purple AI riduce i tempi di rilevamento e mitigazione delle minacce, limitando il margine d’azione degli attaccanti. Questo costringe i criminali informatici a rivedere costantemente le loro strategie, aumentando il costo degli attacchi e rendendo più difficile per loro ottenere accesso ai sistemi aziendali.

Anche Paolo Cecchi, Sales Director per la Mediterranean Region di SentinelOne, sottolinea come il problema della frammentazione stia spingendo molte aziende a rivedere la propria strategia di cybersecurity: “Non si può più ragionare per silos. Oggi la sicurezza deve essere pensata come un unico ecosistema, in cui tutti i componenti dialogano tra loro”. Questo principio si traduce nell’adozione di soluzioni che non si limitano alla protezione degli endpoint, ma abbracciano anche il cloud, le identità e i dispositivi mobili, riducendo le superfici d’attacco.

In altre parole, questo approccio basato su una piattaforma aperta e sul OCSF esiste proprio per poter realizzare una protezione dell’intero sistema. Allontanandosi quindi da quella visione precedente, che prevede la sorveglianza “un pezzo alla volta”.

Ridurre la complessità è sicuramente utile per rendere il lavoro più semplice a chi si occupa di sicurezza in azienda. Tuttavia resta un compito difficile, e un investimento che per molte PMI semplicemente non è possibile. Ed è proprio per questo che gli MSP hanno un ruolo sempre più importante.

Il ruolo crescente degli MSP

Un altro fattore che sta ridefinendo il mercato della cybersecurity, infatti, è la crescita del ruolo degli Managed Security Providers (MSP). Molte aziende, soprattutto le PMI, faticano a gestire direttamente la sicurezza informatica a causa della mancanza di risorse economiche e competenze interne. Gli MSP offrono una soluzione pratica a questo problema, fornendo servizi di sicurezza gestita che sollevano le aziende dalla complessità operativa.

Il vantaggio principale degli MSP è la capacità di offrire un’infrastruttura integrata, combinando diverse tecnologie di sicurezza in un unico servizio gestito. Questo elimina la necessità per le aziende di acquistare e gestire singoli strumenti, permettendo loro di accedere a una protezione di livello enterprise senza i costi e la difficoltà di implementazione di un SOC interno. Sarà il providere a gestire la sicurezza, fornendo al cliente un report sulle minaccia e gli strumenti essenziali di cui ha bisogno.

Il settore degli MSP sta dunque registrando una crescita significativa, proprio perché risponde alle esigenze di aziende che non possono permettersi di gestire la sicurezza autonomamente, o che non vogliono assumersi la complessità di questo lavoro. I vendor di cybersecurity stanno sempre più collaborando con gli MSP, sviluppando soluzioni che semplificano l’integrazione e la gestione delle minacce.

Delegare la sicurezza a un provider specializzato permette alle aziende di rimanere sempre aggiornate sulle nuove minacce, senza doversi occupare direttamente di ogni aspetto della difesa informatica.

La cybersecurity sta quindi vivendo una trasformazione profonda, con un passaggio da strumenti isolati a ecosistemi connessi, e da una gestione in-house a un modello basato su fornitori specializzati. L’adozione di piattaforme aperte e l’affidamento agli MSP rappresentano due tendenze chiave per il futuro della sicurezza informatica.